Nmap (Network Mapper) es una de las herramientas más potentes y versátiles para el análisis y escaneo de redes, y viene preinstalada en Kali Linux, la distribución líder para pruebas de penetración y seguridad informática. Este artículo te explica de forma sencilla qué es Nmap, cómo funciona en Kali Linux y cuáles son sus opciones más importantes para comenzar a usarlo de manera efectiva.

¿Qué es Nmap?

Nmap es un escáner de redes de código abierto que permite descubrir dispositivos conectados, identificar puertos abiertos y detectar servicios y posibles vulnerabilidades. Se ha convertido en un estándar para auditores de seguridad, administradores de sistemas y hackers éticos.

¿Cómo usar Nmap en Kali Linux?

¡La buena noticia es que no necesitas instalar nada! Nmap ya está incluido en Kali Linux. Solo abre una terminal y podrás empezar a usarlo de inmediato.

Comandos y opciones básicas de Nmap en Kali Linux

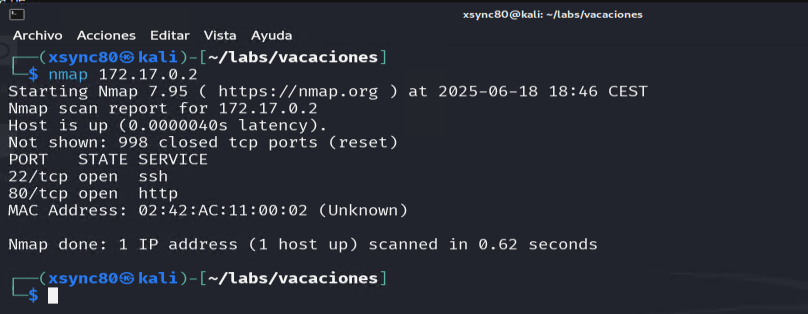

1. Escaneo simple de puertos:

nmap <IP_o_dominio>

Ejemplo:

nmap 172.17.0.2

Este comando analiza los 1.000 puertos más comunes del objetivo.

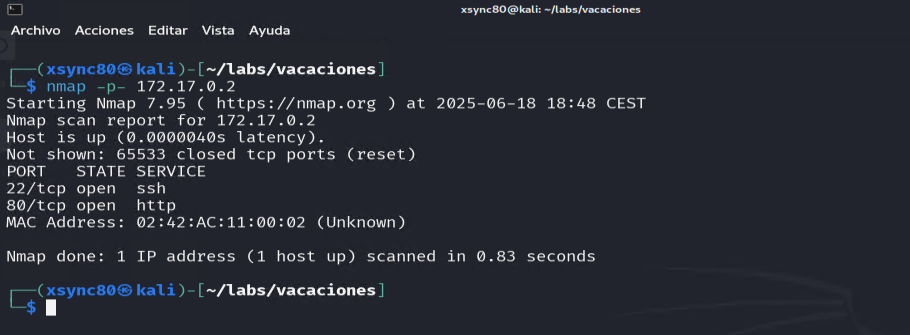

2. Escaneo de todos los puertos:

nmap -p- <IP_o_dominio>

La opción -p- indica a Nmap que escanee todos los puertos TCP (del 1 al 65535).

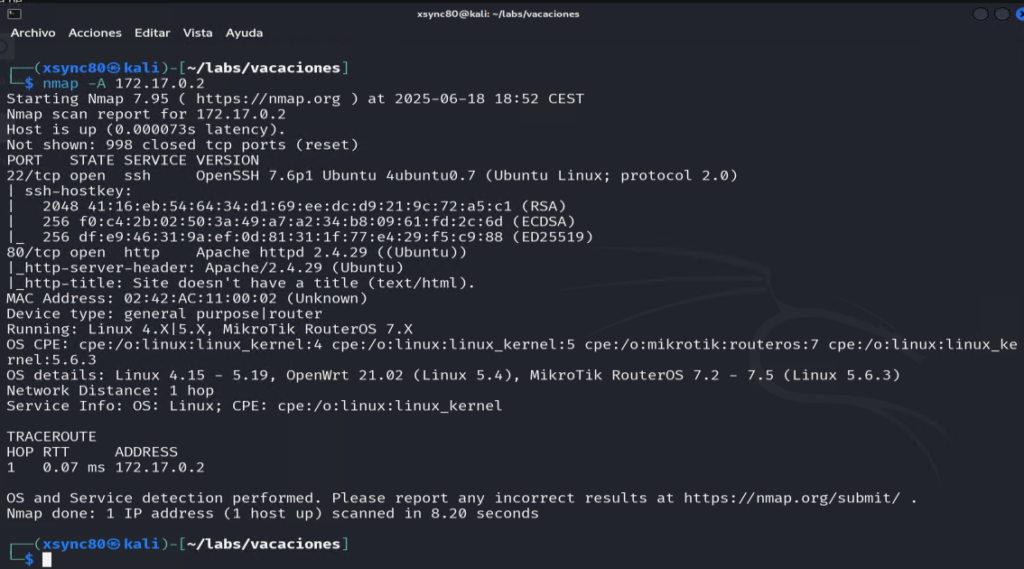

3. Detección de sistema operativo y servicios:

nmap -A <IP_o_dominio>

La opción -A activa la detección de sistema operativo, servicios y versiones, así como scripts de detección de vulnerabilidades.

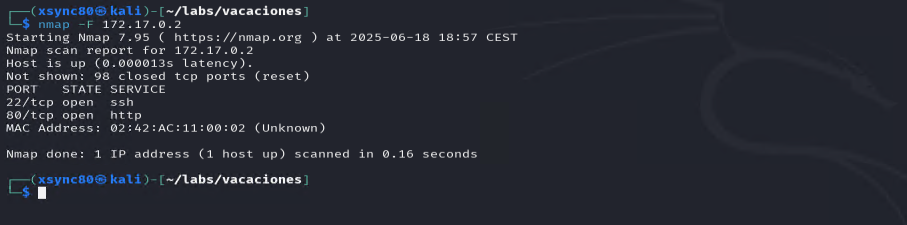

4. Escaneo rápido:

nmap -F <IP_o_dominio>

El modificador -F realiza un escaneo rápido en los puertos más habituales, útil para obtener resultados en segundos.

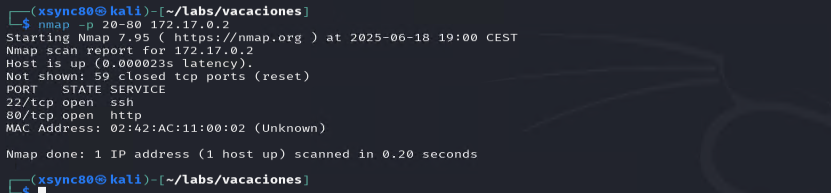

5. Escaneo de un rango específico de puertos:

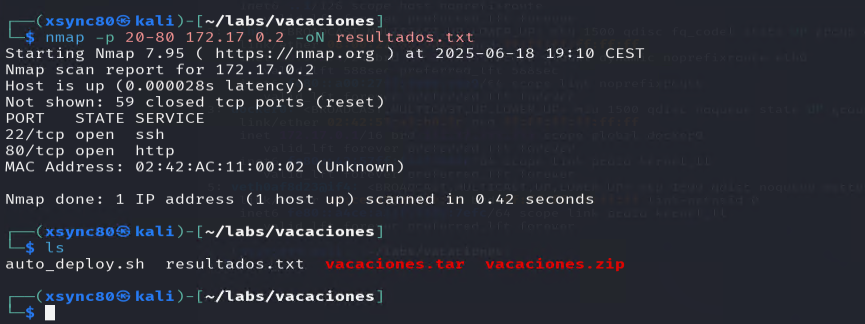

nmap -p 20-80 <IP_o_dominio>

Escanea solo los puertos comprendidos entre el 20 y el 80.

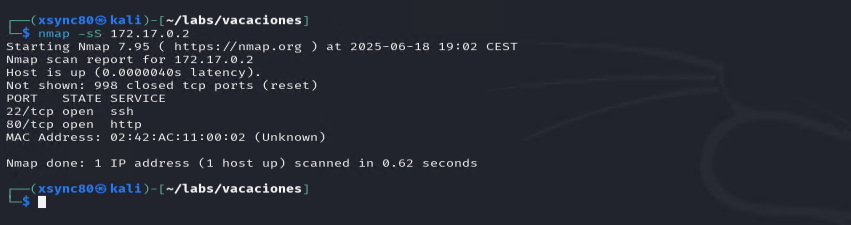

6. Escaneo sigiloso (SYN scan):

nmap -sS <IP_o_dominio>

El modo SYN (-sS) es más discreto, ya que no completa la conexión TCP, ideal para auditorías de bajo perfil.

7. Escaneo de múltiples objetivos:

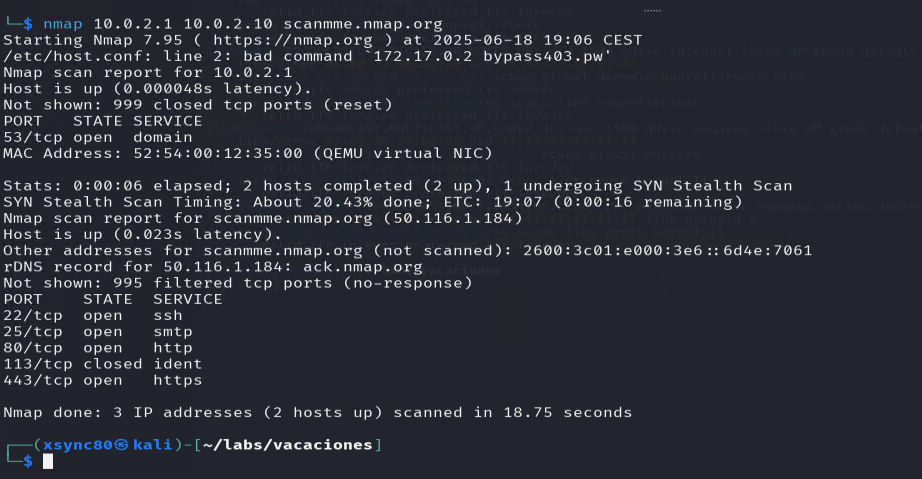

nmap 192.168.1.1 192.168.1.10 scanme.nmap.org

Puedes escanear varias IPs o dominios simultáneamente, o usar rangos (ejemplo: 192.168.1.0/24).

8. Guardar resultados en un archivo:

nmap -oN resultados.txt <IP_o_dominio>

La opción -oN guarda la salida en texto plano en el archivo indicado.

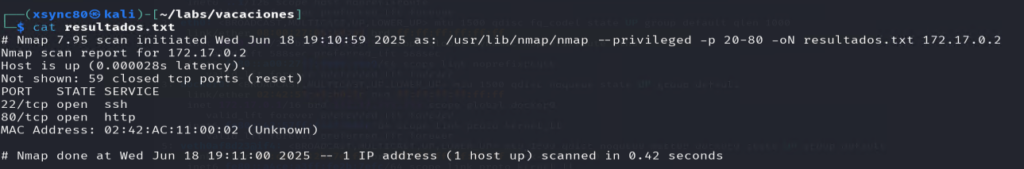

nmap -p 20-80 172.17.0.2 -oN resultado.txt

Mostramos el resultado del fichero que hemos generado con escaneo.

Opciones importantes de Nmap:

-p: Especificar puertos o rangos.

-p-: Escanear todos los puertos.

-A: Detección avanzada de OS y servicios.

-F: Escaneo rápido.

-sS: Escaneo SYN (sigiloso).

-O: Detectar sistema operativo.

-sV: Detectar versión de servicios.

-oN, -oX: Guardar resultados en diferentes formatos.

Consejos y consideraciones éticas

Recuerda: usar Nmap sin permiso en redes o sistemas ajenos es ilegal y puede considerarse un delito. Utilízalo solo en tus propios sistemas o con autorización expresa.